以下是【crm010com】分享的内容全文:

Kali Linux系统学习精品课程教程超详细完整版!

Kali Linux是什么

如果你听到一个 13 岁的黑客吹嘘他是多么的牛逼,是有可能的,因为有 Kali Linux 的存在。尽管有可能会被称为"脚本小子",但是事实上,Kali 仍旧是安全专家手头的重要工具(或工具集)。

Kali 是一个基于 Debian 的 Linux 发行版。在一个实用的工具包里尽可能多的包含渗透和审计工具。Kali 实现了这个目标。大多数做安全测试的开源工具都被囊括在内。

Kali 。它并不是一个运行在你的笔记本电脑上的普通 Linux 发行版,而是一个很酷的"黑客操作系统"。如果你使用这个操作系统,那么你将会运行着一个缺乏安全保障的系统,因为 Kali 被设计为以 root 权限运行。

Kali 并不是个玩具。你可以使用它内置的工具去做一些会产生真实伤害的危险的事(你懂的),那将给你带来很多真实的麻烦。对于一个未受到严格教育的用户来说,做一些严重违法的事情是很容易的,并且之后你就会发现自己被陷入很无助的境地。

当然,如果你正好有兴趣学习关于安全的知识,你可以在某些受控环境中去使用 Kali,它可以教你学习很多的非常优秀的知识。

Kali Linux 是许多优秀的安全工具的集合。对于专业用户来说,它有难以置信的好处,但是对于一些不怀好意的人来说,也可以产生很多大麻烦。小心地使用 Kali,充分利用它的巨大优势。如果不这样的话,你将在某个地方(你懂的)度过你的余生。

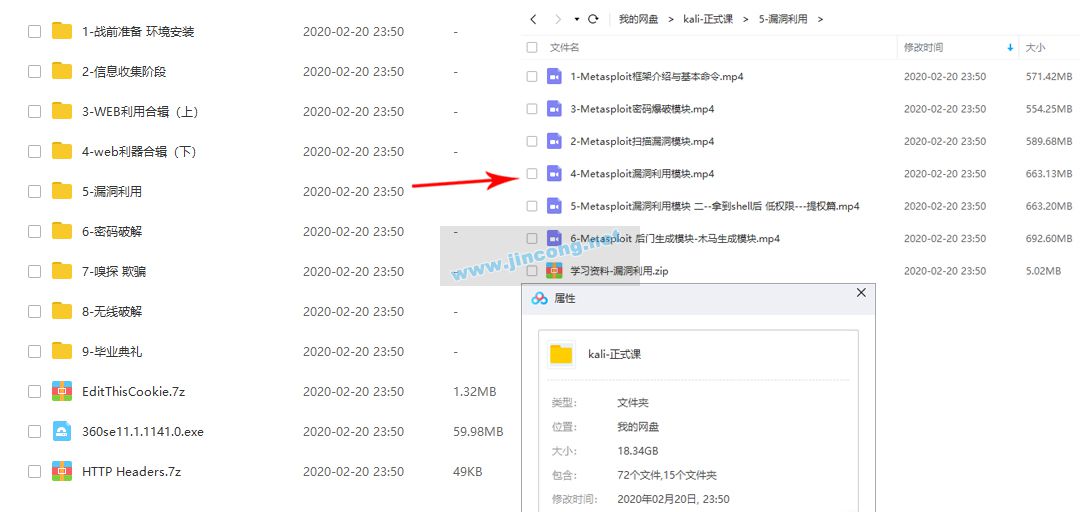

本次上传包括,环境搭建,相关软件,教学视频,笔记+思维导图

网盘列表:

│ 360se11.1.1141.0.exe

│ EditThisCookie.7z

│ HTTP Headers.7z

│

├─1-战前准备 环境安装

│ │ 1-kali-快速安装配置及常见问题.mp4

│ │ 2-kali-快速安装配置及常见问题 二.mp4

│ │ 3-KALI linux 基础命令讲解介绍 一.mp4

│ │ 4-KALI linux 基础命令讲解介绍 二.mp4

│ │ 5-KALI linux 基础命令讲解介绍 三.mp4

│ │

│ └─战前准备#环境安装

│ │ 使用说明.txt

│ │

│ ├─思维导图

│ │ linux基础使用.png

│ │ linux基础入门到放弃.png

│ │

│ └─课程易错点分析

│ 第1节:kali快速安装 - 本课易错点分析回答.docx

│ 第2节:kali快速安装二 - 本课易错点分析回答.docx

│ 第3节:linux基础命令-本课易错回答分析.docx

│ 第4节:linux基础命令二-本课易错回答分析二.docx

│ 第5节:linux基础命令三 -本课易错回答分析三.docx

│ 第6节:快速自建Web环境-本课易错回答分析.doc

│

├─2-信息收集阶段

│ │ 1-渗透测试流程以及信息收集总纲.mp4

│ │ 2-信息收集之谷歌语法Google hacking.mp4

│ │ 3-信息收集之端口扫描.mp4

│ │ 4-信息收集之子域名-sublist3r.mp4

│ │ 5-信息收集之目录扫描-dirbuster.mp4

│ │ 6-信息收集之cms指纹识别.mp4

│ │ 7-信息收集之综合信息收集靶场实列.mp4

│ │

│ └─信息收集阶段

│ │ 使用说明.txt

│ │

│ ├─思维导图

│ │ Nmap入门指南.png

│ │ Web综合信息收集.png

│ │ 信息收集入学.png

│ │ 信息收集入门指南.png

│ │ 在线信息资源.png

│ │ 子域名收集.png

│ │ 常见的端口服务.png

│ │ 指纹识别.png

│ │ 目录扫描.png

│ │ 编写信息收集文档.png

│ │

│ └─课程易错点分析

│ 第7节:渗透测试流程&信息收集总纲-本课易错回答分析.doc

│ 第8节:谷歌搜索Google hack - 本课易错回答分析.docx

│ 第9节:端口扫描nmap - 本课易错回答分析.docx

│ 第10节:子域名sublist3r - 本课易错回答分析.docx

│ 第12节:cms指纹识别 - 本课易错回答分析.docx

│ 第13节:web综合信息收集 - 本课易错回答分析.docx

│

├─3-WEB利用合辑(上)

│ 1-web漏洞扫描器-awvs.mp4

│ 2-web漏洞扫描器-appscan.mp4

│ 3-web漏洞扫描器-Burpsuite 常规测试.mp4

│ 4-Burpsuite 业务逻辑测试.mp4

│ 5-Burpsuite 插件利用检测.mp4

│ 6-XSS 漏洞初步学习.mp4

│ 7-beef-xss 对xss漏洞的深度利用.mp4

│

├─4-web利器合辑(下)

│ 1-SQLmap之sql注入原理利用.mp4

│ 2-SQLmap之sql注入 一.mp4

│ 3-SQLmap之sql注入 二.mp4

│ 4-Webshell管理工具.mp4

│ 5-Linux下的菜刀weevely.mp4

│ 学习资料-Web利器合辑(下).zip

│

├─5-漏洞利用

│ 1-Metasploit框架介绍与基本命令.mp4

│ 2-Metasploit扫描漏洞模块.mp4

│ 3-Metasploit密码爆破模块.mp4

│ 4-Metasploit漏洞利用模块.mp4

│ 5-Metasploit漏洞利用模块 二--拿到shell后 低权限---提权篇.mp4

│ 6-Metasploit 后门生成模块-木马生成模块.mp4

│ 学习资料-漏洞利用.zip

│

├─6-密码破解

│ 1-hashcat.mp4

│ 学习资料-无线破解.zip

│

├─7-嗅探 欺骗

│ 1- wireshark初步认识.mp4

│ 2-DNS劫持案列.mp4

│ 学习资料-嗅探欺骗.zip

│

├─8-无线破解

│ 1-wifi密码破解案列.mp4

│

└─9-毕业典礼

毕业典礼.mp4

1.软件源码推广展示:目的展示软件相关功能,接收技术学习者测试、测评;

2.教程课程信息展示:展示课程信息,传授课程各阶段内容;

3.设计素材图片展示:展示素材设计理念、思维方式、传播设计理念;

4.福利优惠信息展示:分享各类最新的福利信息,各种优惠信息展示;

以上分享目的仅供学习、参考使用,请勿用于其他用途,如果想商业使用或者代理,请自行联系版权方获取授权。任何未获取授权的商业使用与本站无关,请自行承担相应责任。

本站不存储任何资源文件,敬请周知!

如果您认为本页信息内容侵犯了您的相关权益(包含但不限于:著作权、首发权、隐私权等权利),或者您认为自己是此信息的权利人但是此信息不是自己发布的,可以直接版权举报投诉,我们会根据网站注册协议、资源分享协议等协议处理,以保护您的合法权益。

本网站采用 BY-NC-SA 协议进行授权 转载请注明原文链接:Kali Linux系统学习精品课程教程超详细完整版!

侵权举报/版权申诉

侵权举报/版权申诉