现在的网站通常开启SSL已经是标配了,不过,配置好了SSL后,还需要判断一下服务器部署的是否安全,如果没有配置好的话,会带来很多安全隐患。SSL/TLS系列中有六种版本:SSLv2,SSLv3,TLSv1.0,TLSv1.1、TLSv1.2......

以下是【浮舟】分享的内容全文:

以下是【浮舟】分享的内容全文:

现在的网站通常开启SSL已经是标配了,不过,配置好了SSL后,还需要判断一下服务器部署的是否安全,如果没有配置好的话,会带来很多安全隐患。

SSL/TLS 系列中有六种版本:SSL v2,SSL v3,TLS v1.0,TLS v1.1、TLS v1.2、TLS v1.3:

SSL v2 是不安全的,不能使用。

当与 HTTP(POODLE 攻击)一起使用时,SSL v3 是不安全的,当与其他协议一起使用时,SSL v3 是弱的。它也是过时的,不应该被使用。

TLS v1.0 也是不应该使用的传统协议,但在实践中通常仍然是必需的。其主要弱点(BEAST)在现代浏览器中得到缓解,但其他问题仍然存在。

TLS v1.1 、v1.2、v1.3 都没有已知的安全问题,应该是网站的主要协议。

检测SSL安全

目前,检测SSL安全的网站主要有两个:最常用的是SSLLabs,还有一个是国内企业做的MySSL,检测的评级如果是A,就是合格的,如果为F,就是不合格。

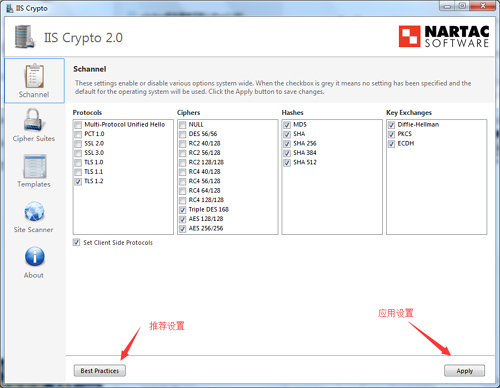

SSL安全配置

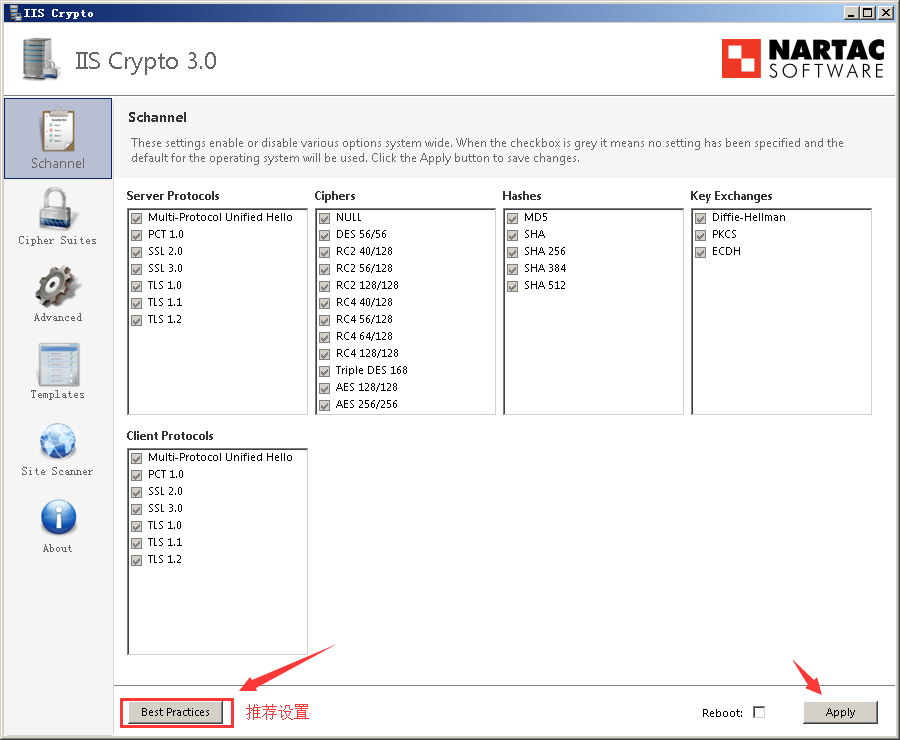

对于Windows Server服务器来说,通过修改注册表可以完成SSL安全配置,此外,还有一个简单的自动配置工具IISCrypto,下载该工具后,使用推荐配置即可完成安全设置,使用起来非常简单。

3.0模式

直接推荐设置,勾上后面的reboot,然后apply应用,设置后自动重启。

金聪精品小编补充:

经测试发现:如果当前机器升级后需要远程连接别的服务器对方也需要升级才行。

金聪线报提示:[ 网站启用https后的SSL的安全配置和检测 ] 仅为会员分享,分享目的如下:

1.软件源码推广展示:目的展示软件相关功能,接收技术学习者测试、测评;

2.教程课程信息展示:展示课程信息,传授课程各阶段内容;

3.设计素材图片展示:展示素材设计理念、思维方式、传播设计理念;

4.福利优惠信息展示:分享各类最新的福利信息,各种优惠信息展示;

以上分享目的仅供学习、参考使用,请勿用于其他用途,如果想商业使用或者代理,请自行联系版权方获取授权。任何未获取授权的商业使用与本站无关,请自行承担相应责任。

本站不存储任何资源文件,敬请周知!

本网站采用 BY-NC-SA 协议进行授权 转载请注明原文链接:网站启用https后的SSL的安全配置和检测

1.软件源码推广展示:目的展示软件相关功能,接收技术学习者测试、测评;

2.教程课程信息展示:展示课程信息,传授课程各阶段内容;

3.设计素材图片展示:展示素材设计理念、思维方式、传播设计理念;

4.福利优惠信息展示:分享各类最新的福利信息,各种优惠信息展示;

以上分享目的仅供学习、参考使用,请勿用于其他用途,如果想商业使用或者代理,请自行联系版权方获取授权。任何未获取授权的商业使用与本站无关,请自行承担相应责任。

本站不存储任何资源文件,敬请周知!

此资源仅供个人学习、研究使用,禁止非法转播或商业用途,请在获取后24小时内删除,如果你觉得满意,请寻求购买正版或获取授权!

如果您认为本页信息内容侵犯了您的相关权益(包含但不限于:著作权、首发权、隐私权等权利),或者您认为自己是此信息的权利人但是此信息不是自己发布的,可以直接版权举报投诉,我们会根据网站注册协议、资源分享协议等协议处理,以保护您的合法权益。

免责申明:本站仅提供学习的平台,所有资料均来自于网络分享线索,版权归原创者所有!本站不提供任何保证,并不承担任何法律责任,如果对您的版权或者利益造成损害,请提供相应的资质证明,我们将于3个工作日内予以处理。版权申诉相关说明如果您认为本页信息内容侵犯了您的相关权益(包含但不限于:著作权、首发权、隐私权等权利),或者您认为自己是此信息的权利人但是此信息不是自己发布的,可以直接版权举报投诉,我们会根据网站注册协议、资源分享协议等协议处理,以保护您的合法权益。

本网站采用 BY-NC-SA 协议进行授权 转载请注明原文链接:网站启用https后的SSL的安全配置和检测

侵权举报/版权申诉

侵权举报/版权申诉